Phishing-Betrügereien versuchen, dich dazu zu bringen, sensible Daten preiszugeben oder Malware herunterzuladen, was oft zu Identitätsdiebstahl, Kreditkartenbetrug oder anderen Cyberkriminalitätsdelikten führt. Lerne alles über Phishing und wie du es verhindern kannst.

Mit Milliarden täglich versendeter Phishing-E-Mails ist Phishing eine der Hauptmethoden, mit denen Online-Betrüger Einzelpersonen und Organisationen angreifen.

Im Jahr 2022 erhielt das FBI über 800.000 Beschwerden über Internetkriminalität in den USA, was zu einem geschätzten Gesamtverlust von 10,3 Milliarden Dollar führte. Von diesen waren über 300.000 mit Phishing verbunden(neues Fenster).

Erfolgreiche Phishing-Angriffe können verheerende Folgen haben. Betrüger könnten deine Identität stehlen(neues Fenster), dein Bankkonto leer räumen oder dich mit Ransomware erpressen. Wenn du ein Unternehmen führst, könnte das auch den Verlust von geistigem Eigentum, Kundenvertrauen und Ruf bedeuten.

Wir erklären, was Phishing ist, wie es funktioniert und wie du dich gegen Phishing-Angriffe schützen kannst.

- Was ist Phishing?

- Wie funktioniert Phishing?

- Arten von Phishing-Angriffen

- Wie man eine Phishing-E-Mail erkennt

- Drei Schritte zur Überprüfung auf Phishing

- Wie man Phishing-Angriffe verhindert

- Schütze dein Business vor Phishing

- Bleib sicher vor Phishing

Was ist Phishing?

Phishing ist ein Online-Betrug, bei dem Angreifer dir eine gefälschte Nachricht (meist per E-Mail) senden, um dich dazu zu bringen, sensible Informationen (wie Login- oder Kreditkartendaten) preiszugeben oder Malware(neues Fenster) auf deinem Gerät zu installieren.

Die Nachricht scheint von einer legitimen Quelle zu stammen, wie einer Bank, einem E-Mail-Anbieter oder einem beliebten Dienst wie Amazon, PayPal oder Facebook. Aber das Ziel ist es, dich dazu zu bringen, eines der Folgenden zu tun:

- Gib deine persönlichen Daten auf einer Website ein, die legitim erscheint, aber tatsächlich deine Daten stiehlt

- Klicke auf einen Link zu einer bösartigen Website oder lade einen infizierten Anhang herunter, der Malware auf deinem Computer, Tablet oder Telefon installiert

- Antworte auf die Nachricht, um sensible persönliche Daten per E-Mail zu übermitteln

Eine Form von Social Engineering(neues Fenster), Phishing-Nachrichten erzeugen oft ein Gefühl der Dringlichkeit oder Aufregung, damit du unüberlegt reagierst.

Wie funktioniert Phishing?

Typischerweise enthalten Phishing-Nachrichten dringende Anfragen, Drohungen oder Preise, die dich zu sofortigem Handeln auffordern. Zum Beispiel könnten sie behaupten, dein Amazon-Konto sei „gesperrt“ und du müsstest deine Kontodetails „bestätigen“, um es zu reaktivieren.

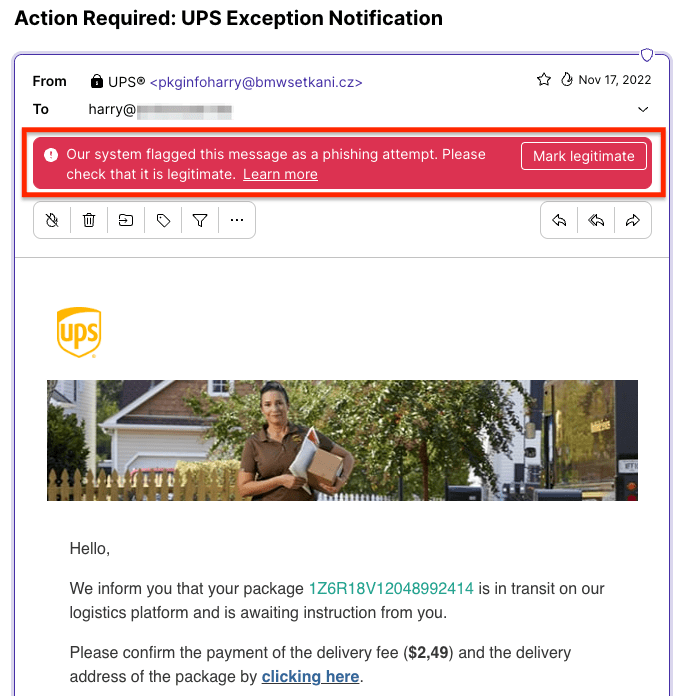

In dieser Phishing-E-Mail, die scheinbar vom Zustelldienst UPS stammt, wirst du aufgefordert, auf einen Link zu klicken, um eine „Liefergebühr“ zu bezahlen und persönliche Daten anzugeben. Wenn du das nicht tust, wirst du dein „Paket“ nicht erhalten.

Aber prüfe die Absender-Zeile der E-Mail, und du wirst sehen, dass sie nicht echt ist. Der Anzeigename sagt UPS, aber die folgende E-Mail-Adresse ([email protected]) hat offensichtlich nichts mit UPS zu tun. Auf jeden Fall hast du keine UPS-Lieferung bestellt.

Ein Klick auf den Link könnte zu einer gefälschten Website führen, auf der du aufgefordert wirst, deine Kreditkartendetails, Heimadresse oder andere sensible Daten einzugeben. Oder die E-Mail könnte einen unerwünschten Anhang enthalten, der automatisch Malware auf deinem Gerät installiert, wenn du ihn herunterlädst.

Sieh dir unten wie man eine Phishing-E-Mail erkennt an, um weitere eindeutige Anzeichen für Phishing zu erfahren.

Arten von Phishing-Angriffen

Betrüger können Phishing-Nachrichten per SMS, sozialen Medien oder Telefonanrufen zustellen, aber die meisten Phishing-Angriffe erfolgen per E-Mail.

E-Mail-Phishing

Angreifer senden Massen-E-Mails, die scheinbar von echten Organisationen stammen, um dich dazu zu bringen, private Informationen preiszugeben. Typischerweise zielen Betrüger darauf ab, Anmeldedaten, Bank- oder Kreditkartendetails oder persönlich identifizierbare Informationen zu stehlen, um sie für Identitätsdiebstahl(neues Fenster) zu verwenden.

Phishing-E-Mails sind in der Regel allgemein gehalten und werden als Spam-E-Mails in Massen verschickt. Je mehr verschickt werden, desto größer ist die Chance, jemanden zu „fangen“.

Spear-Phishing

Spear-Phishing-E-Mails werden normalerweise an bestimmte Personen in einer Organisation gesendet, oft an solche mit besonderen Zugriffsrechten. Das Ziel ist es, sensible Informationen wie Anmeldedaten zu stehlen oder das Gerät des Opfers mit Malware zu infizieren, um vertrauliche Daten zu sammeln.

Nachrichten sind oft personalisiert und scheinen von einem Absender zu kommen, dem das Ziel vertraut, so dass es leicht ist, die Wachsamkeit zu verlieren. Zum Beispiel könnte ein Betrüger, der sich als Firmenbuchhalter ausgibt, dem Assistenten des Buchhalters eine E-Mail schicken, in der er darum bittet, eine dringende Zahlung an einen gefälschten Lieferanten zu tätigen.

Spear-Phishing ist eine der Hauptmethoden des Business Email Compromise (BEC)(neues Fenster).

Wal-Phishing (Whaling)

Wie beim Spear-Phishing ist auch das Whaling ein personalisierter Angriff, aber das Ziel ist das Top-Management, wie ein CEO. Indem sie das Top-Management ins Visier nehmen, hoffen die Betrüger, wertvollere Informationen oder Zugang zu Finanzkonten zu erhalten.

Wie beim Spear-Phishing können die Ziele leicht zum Opfer werden, da die Nachricht sehr personalisiert und überzeugend sein kann – scheinbar von jemandem, dem sie vertrauen.

Vishing und Smishing

Vishing ist eine Art von Phishing, die betrügerische Telefonanrufe oder Voicemails nutzt. Betrüger, die vorgeben, von einem legitimen Unternehmen zu sein, rufen dich an (entweder eine echte Person oder ein automatischer Anruf) und bitten um persönliche Informationen.

Zum Beispiel rufen sie von deinem „Breitbandanbieter“ an und sagen, dass es ein Problem mit deinem Konto gibt. Sie können nach deinem Namen, deiner Sozialversicherungsnummer oder deinen Kreditkarteninformationen fragen, um das „Problem zu lösen“.

Smishing ist einfach Phishing, das SMS-Texte anstelle von E-Mails verwendet. Wie bei Phishing-E-Mails kann der Text einen bösartigen Link zu einer gefälschten Webseite enthalten, die dazu verwendet wird, deine persönlichen Daten zu stehlen. Oder der Link könnte Schadsoftware auf dein Gerät herunterladen.

Angler-Phishing (Social Media)

Angler-Phishing ist, wenn Betrüger Social-Media-Accounts einrichten, die vorgeben, ein Kundenservice-Mitarbeiter eines Unternehmens zu sein. Indem sie eine Kundenbeschwerde oder Anfrage in den sozialen Medien abfangen, können sie das Opfer bitten, persönliche Details zur „Untersuchung des Problems“ anzugeben.

Eine andere Methode ist, eine gefälschte Webseite zu erstellen, die einer Anmeldeseite in sozialen Netzwerken ähnelt. Betrüger können dir auch Phishing-E-Mails senden, die scheinbar von einem sozialen Netzwerk stammen und dich bitten, deine persönlichen Daten „zu aktualisieren“ oder „zu bestätigen“.

Wie man eine Phishing-E-Mail erkennt

Obwohl einige Phishing-E-Mails so aussehen, als kämen sie von einer legitimen Quelle, enthalten viele eindeutige Anzeichen dafür, dass sie gefälscht sind.

Achte auf die folgenden Warnsignale. Wenn du eines dieser Merkmale in einer Nachricht findest, stehen die Chancen gut, dass es sich um einen Phishing-Versuch handelt:

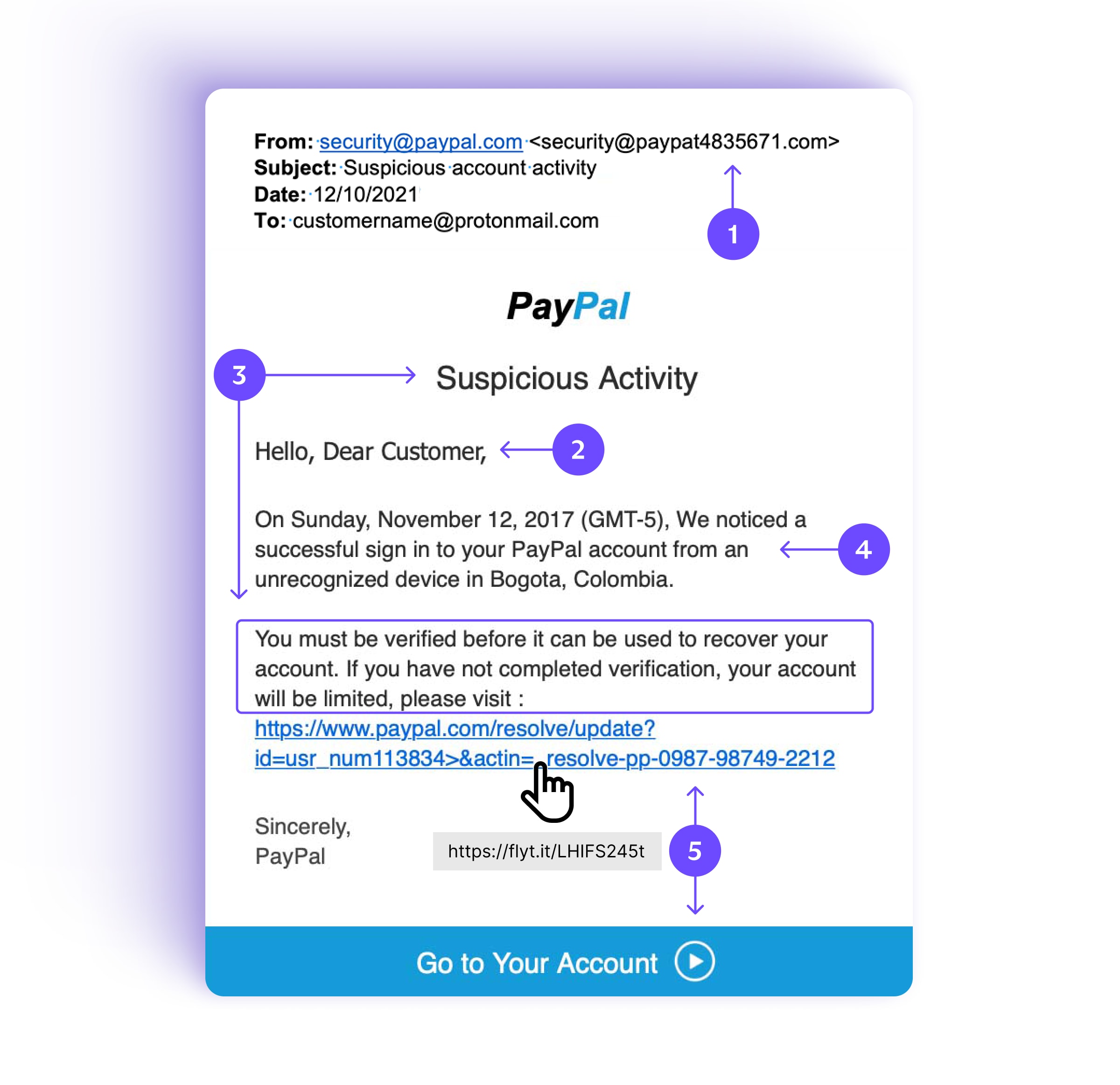

1. Inoffizielle Absenderadresse:

Der Absender im Von-Feld ist [email protected], aber die folgende E-Mail-Adresse ist tatsächlich <[email protected]>. Die inoffizielle Adresse @paypat483576.com anstelle von @paypal.com ist ein gutes Zeichen dafür, dass die Nachricht gefälscht ist.

2. Allgemeine Anrede

Während legitime E-Mails dich normalerweise mit Namen begrüßen, wie „Hallo Alice“ oder „Guten Tag Bob Jones“, beginnen Betrüger oft mit einer allgemeinen Anrede wie „Sehr geehrte(r) Kunde(in)“ oder „Hi“ gefolgt von deiner E-Mail-Adresse. Oder sie verwenden überhaupt keine Anrede.

3. Dringende Anfragen, Drohungen oder Preise

Phishing-E-Mails geben oft vor, dass dein Konto kompromittiert wurde. Sie fordern dich auf, unverzüglich zu handeln, um deine persönlichen Daten zu „verifizieren“ oder „bestätigen“, sonst wird dein Konto gesperrt oder geschlossen.

Andere berichten von einer erfreulichen Überraschung für dich: einer „Steuerrückerstattung“, einem „Lottogewinn“ oder einem „Sonderangebot“, das nur für begrenzte Zeit verfügbar ist. Oder eine zufällig schöne Frau oder ein attraktiver Mann auf einer gefälschten Erwachsenen-Website hat dich aus heiterem Himmel als Partner ausgewählt.

4. Grammatik- oder Rechtschreibfehler

Betrüger sind nicht immer die besten Schreiber, also achte auf Fehler. Hier ist es ein einfacher Großbuchstabe “Wir” mitten im Satz, oder es könnte ein Firmenname falsch geschrieben sein: “Pay-pal” statt “PayPal”.

5. Links, Schaltflächen oder unaufgeforderte Anhänge

Phishing-Nachrichten laden dich oft ein, auf eine Schaltfläche oder einen Link zu klicken, um persönliche Informationen einzugeben oder eine Zahlung zu tätigen. Wenn du einen Computer benutzt, fahre mit der Maus über den Link (nicht klicken!), und du wirst sehen, dass die URL (https://www.flyt.it) anders ist als der Link (https://www.paypal.com).

Oder Nachrichten können einen Anhang enthalten, wie eine gefälschte Rechnung, die Malware enthält und deinen Computer infiziert, wenn du sie herunterlädst.

Denke daran, dass einige Phishing-E-Mails völlig normal aussehen können; der einzige Hinweis könnte die verdächtige Absicht sein.

Stell dir vor, du wärst Buchhalter in einer Firma und „deine Chefin Sally“ (ein Betrüger) schickt dir eine E-Mail mit der Aufforderung, eine dringende Überweisung auf ein unbekanntes Bankkonto zu tätigen. Die E-Mail sieht so aus, als wäre sie von Sally, aber würde sie das tun? Entspricht das ihrem Schreibstil? Wenn du Zweifel hast, ruf sie an oder schreib ihr eine Nachricht.

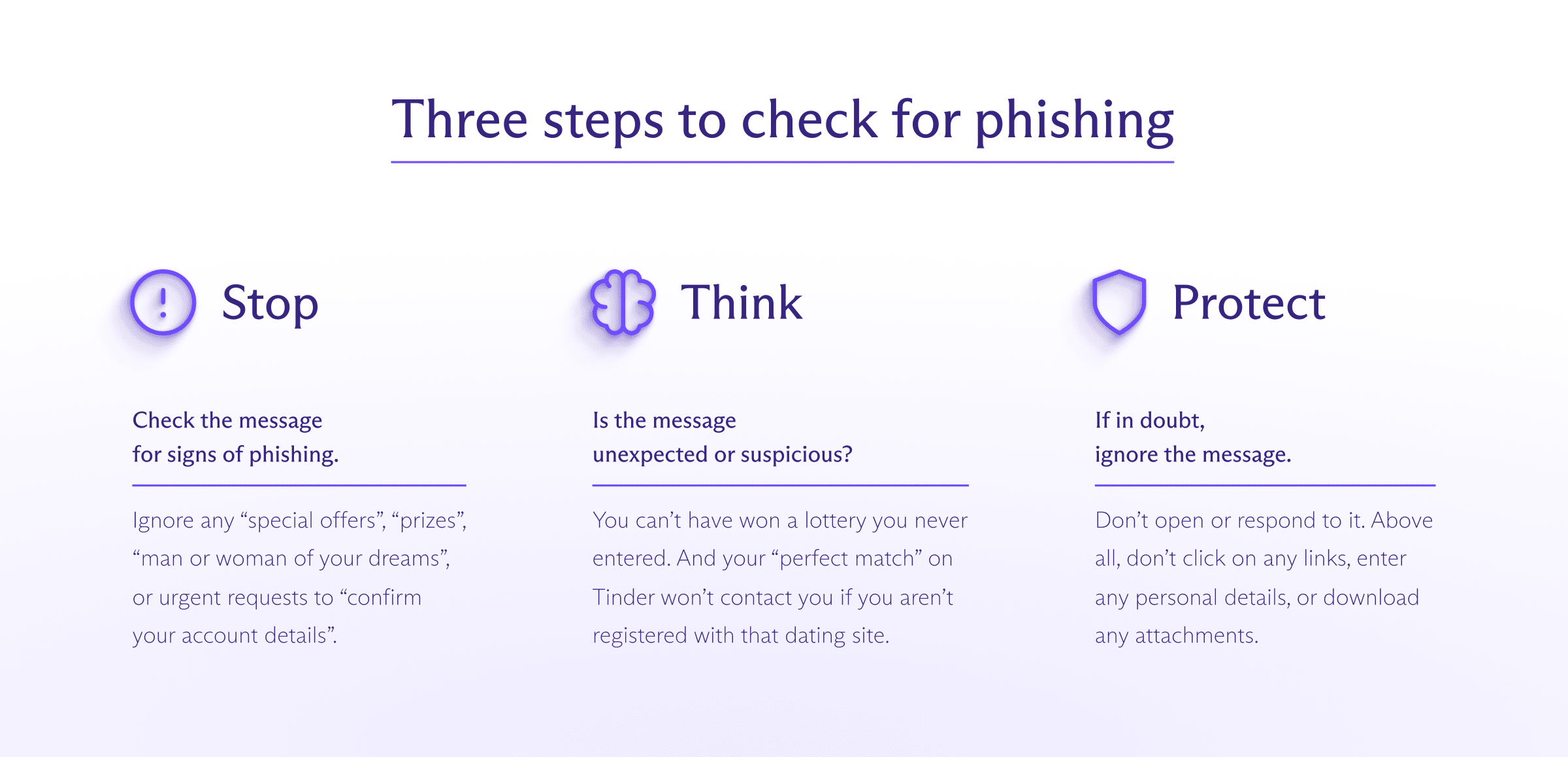

Drei Schritte zur Überprüfung auf Phishing

All das sind eindeutige Anzeichen für Phishing, aber nicht alle Betrugs-E-Mails sind so leicht zu erkennen.

Deshalb empfehlen wir, die folgenden Schritte zu befolgen, wenn du eine E-Mail mit einer Schaltfläche, einem Link, einem Anhang oder einer Aufforderung zur Angabe persönlicher Daten erhältst, besonders wenn sie dringendes Handeln verlangt:

Denke daran, dass nur Betrüger unvermittelt Kontakt aufnehmen und dich drängen, sofort zu handeln, sonst drohen Konsequenzen. Und seriöse Unternehmen werden dich niemals per E-Mail nach sensiblen Informationen fragen.

Wenn du dir wegen einer „dringenden“ Nachricht von deiner Bank Sorgen machst, logge dich in dein Konto ein oder kontaktiere die Bank direkt, um nachzuprüfen. Verwende dabei aber nicht die Kontaktdaten oder Anmelde-Links aus der Nachricht.

Wie man Phishing-Angriffe verhindert

Wachsam gegenüber Anzeichen von Phishing zu sein, ist nur eine Möglichkeit, dich davor zu schützen. Hier sind einige Tipps, wie du das Risiko von Phishing auf all deinen Geräten minimieren kannst:

1. Sichere deine E-Mail

Nutze einen sicheren E-Mail-Anbieter mit intelligenter Spamfilterung, wie Proton Mail. Proton Mail filtert automatisch Spam in deinen Spam-Ordner und verfügt über PhishGuard, einen fortschrittlichen Phishing-Schutz, der potenzielle Phishing-Angriffe kennzeichnet.

Wir machen es dir auch leicht, Phishing über die Proton Mail Web- und Mobile-Apps zu melden.

2. Vorsicht vor Links und Anhängen

Klicke keine Links an und lade keine Anhänge in E-Mails, Textnachrichten oder auf sozialen Medien von unbekannten Absendern herunter.

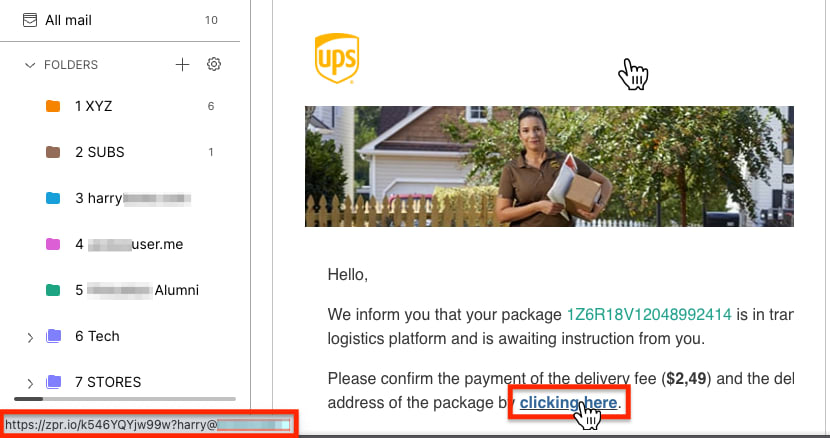

Wenn du einen Computer benutzt, kannst du mit der Maus über einen Link fahren (nicht klicken!), um die Ziel-URL zu überprüfen. In dieser gefälschten UPS-Phishing-E-Mail hat die URL (https://zpr.io/xxx) offensichtlich nichts mit UPS zu tun.

Mit Proton Mail kannst du die Linkbestätigung verwenden, um zu überprüfen, ob E-Mail-Links echt sind, wie dieser von eBay UK (ebay.co.uk).

3. Antworte nicht auf Spam

Öffne keine Spam-Nachrichten und antworte in keiner Weise darauf. Indem du auf Spam-E-Mails oder SMS antwortest (zum Beispiel auf Abmelden klickst oder STOPP textest), signalisierst du den Spammern nur, dass deine E-Mail-Adresse oder Telefonnummer aktiv ist. Lösche sie.

Das Öffnen von E-Mails kann auch E-Mail-Trackern ermöglichen, dich im Web zu verfolgen. Hole dir Proton Mail mit erweitertem Tracking-Schutz, um Tracker zu blockieren.

4. Installiere Antivirus-Software

Antivirus- oder Internetsicherheitssoftware kann Spamfilter beinhalten, um potenzielle Phishing-E-Mails zu blockieren, und viele Abonnements decken Desktop- und Mobilgeräte ab. Stelle sicher, dass sie von einer renommierten Marke stammt und mit den neuesten Viren- und Malware-Definitionen aktualisiert ist.

Falls du versehentlich auf einen Phishing-Link klickst und Malware herunterlädst, kann deine Sicherheitssoftware diese erkennen und deaktivieren.

5. Halte deine Geräte auf dem neuesten Stand

Aktualisiere die Betriebssysteme deines Computers oder Telefons, Browser, Browser-Plugins und andere Apps auf die neuesten Versionen mit Sicherheitspatches.

Das kann dich vor Phishing schützen, das Betriebssystem-Schwachstellen ausnutzt.

6. Verwende starke Passwörter und 2FA

Stelle sicher, dass du starke, einzigartige Passwörter für all deine Online-Konten verwendest. Wir empfehlen, einen guten, Open-Source-Passwortmanager zu verwenden, um dir zu helfen, starke Passwörter zu erstellen und zu merken.

Und aktiviere die Zwei-Faktor-Authentifizierung (2FA), wo immer du kannst. Auf diese Weise können deine Konten nicht zugänglich gemacht werden, selbst wenn deine Benutzernamen oder Passwörter durch Phishing enthüllt werden.

7. Sichere deine Daten

Erstelle regelmäßig Backups deiner Daten, einschließlich Offline-Backups. So kannst du deine Daten immer wiederherstellen, falls dein Gerät mit Ransomware oder anderer Malware infiziert wird, die zu Datenverlust führt.

Schütze dein Business vor Phishing

Unternehmen in den USA verloren über 2,7 Milliarden Dollar durch Geschäfts-E-Mail-Kompromittierung(neues Fenster) im Jahr 2022. Von den Unternehmen im Vereinigten Königreich, die im selben Jahr einen Cyberangriff meldeten, sagten 83%, dass es sich um Phishing handelte(neues Fenster).

Wenn du Opfer eines Phishing-Angriffs wirst, könntest du einen Datenverlust oder einen Ransomware-Angriff erleiden. Neben finanziellem und Datenverlust könnte das deinen Markenwert und das Vertrauen deiner Kunden schädigen.

Wenn du also ein Unternehmen leitest, sind Maßnahmen gegen Phishing entscheidend für deine Cybersicherheit. Hier sind einige Tipps, wie du das Risiko von Phishing für dein Unternehmen minimieren kannst:

Aktiviere Spam- und Phishing-Filter

Stelle sicher, dass du Spam- und Phishing-Filter in deiner E-Mail- und Internet-Sicherheitssoftware aktivierst.

Melde dich für Proton for Business an und du erhältst Proton Mail mit automatischem Spamfilter und aktiviertem PhishGuard, dem fortschrittlichen Phishing-Schutz, standardmäßig. Proton Mail beinhaltet auch Anti-Spoofing für eigene Domains, um zu verhindern, dass Betrüger deine Firmendomain für Spam oder Phishing-Angriffe nutzen.

Schule dein Team

Führe regelmäßig Phishing-Aufklärungsschulungen mit deinen Mitarbeitern durch, damit sie wissen, wie man Phishing erkennt. Wenn du die IT-Ressourcen hast, kannst du ihnen Test-Phishing-E-Mails senden, um ihnen praktische Erfahrungen zu bieten. Mache es ihnen leicht, vermutetes Phishing zu melden.

Setze starke Passwörter und 2FA durch

Stelle sicher, dass deine IT-Systeme starke Passwörter und 2FA auf allen Geräten deines Teams erzwingen. Wenn Login-Daten deines Teams durch Phishing aufgedeckt werden, bietet 2FA eine zusätzliche Verteidigungslinie.

Besorge Unternehmens-Antivirus

Wenn du mehr als ein paar Leute in deinem Team hast, solltest du über eine Unternehmens-Cybersicherheitssoftware nachdenken. Unternehmens-Antiviruslösungen umfassen Echtzeit-Bedrohungsüberwachung, die sich auf die Endpunktsicherheit(neues Fenster) ganzer Netzwerke konzentriert, nicht nur einzelner Geräte.

Schütze kritische Daten

Verschlüssele die Daten deines Unternehmens, um dich zu schützen. Betrachte Proton for Business, das deine E-Mails, den Kalender und den Online-Speicher mit Ende-zu-Ende-Verschlüsselung sichert. Nur du und die von dir autorisierten Personen können auf deine Daten zugreifen, selbst wenn deine Dateien in einem Datenverlust offengelegt werden.

Sichere deine Daten

Erstelle regelmäßige Sicherungen von kritischen Informationen deines Unternehmens, einschließlich Offline-Backups. So kannst du deine Informationen jederzeit wiederherstellen, falls ein erfolgreicher Phishing-Angriff zu Datenverlust führt.

Schütze dich vor Phishing

Von Massen-Spam bis gezieltem Whaling, Phishing bleibt eine der Hauptmethoden, mit denen Betrüger online Schwindel betreiben, und wir sind alle Ziele.

Da Phishing auf menschlichen Fehlern beruht, ist Wachsamkeit die beste Verteidigung. Wenn du eine Nachricht mit Anzeichen von Phishing erhältst, öffne sie nicht und antworte nicht darauf. Lösche sie.

Aber wir sind alle Menschen, und sogar erfahrene IT-Sicherheitsexperten können manchmal auf Phishing hereinfallen. Deshalb musst du Schritte unternehmen, um das Risiko zu verringern.

Wir haben Proton Mail so gestaltet, dass du die beste Chance gegen Phishing hast, einschließlich:

- PhishGuard erweiterten Phishing-Schutz, um potenzielle Phishing-Angriffe zu markieren

- Intelligente Spam-Erkennung und benutzerdefinierte Filter, um Spam automatisch zu filtern

- Link-Bestätigung, um Links zu überprüfen, bevor du sie öffnest

- Warnungen zur Domain-Authentifizierung, um mögliche gefälschte Adressen zu markieren und Anti-Spoofing für eigene Domains, um deine Domain vor Fälschungen zu schützen

- Adressüberprüfung, um Absender in Ende-zu-Ende-verschlüsselten E-Mails zu verifizieren

- Aliase, um deine persönliche Adresse vor potenziellen Betrügern zu verbergen

- Unser Offiziell-Badge, um es dir leicht zu machen, zu erkennen, welche E-Mails von Proton stammen

Sei also vorsichtig bei verdächtigen Nachrichten, hol dir Proton Mail und bleib sicher!